En la primavera de 2017, un adolescente se acercó por detrás de una mujer que salía del metro en el noreste de Washington DC y la estranguló: «Quédate tranquila», le dijo. Y «borra tu iCloud». Le arrebató el iPhone 6S y se dio a la fuga.

El mes pasado, hubo una cadena de asaltos similares en Filadelfia. En cada uno de estos asaltos, el autor supuestamente retuvo a la víctima a punta de pistola, le exigió que sacara su iPhone y le dio instrucciones: Desactivar «Buscar mi iPhone» y cerrar la sesión de iCloud.

En 2013, Apple introdujo una función de seguridad diseñada para que los iPhone fueran objetivos menos valiosos para los posibles ladrones. Un iPhone solo puede estar asociado a una cuenta de iCloud, lo que significa que, para venderlo a otra persona (o para que un teléfono robado pueda ser utilizado por alguien nuevo) es necesario eliminar esa cuenta del teléfono por completo. Un iPhone robado que sigue vinculado a la cuenta de iCloud del propietario original no tiene ningún valor para su uso personal o para su reventa (a menos que lo desmantele por piezas), porque en cualquier momento el propietario original puede bloquear el teléfono de forma remota y encontrar su ubicación con Find My iPhone. Sin la contraseña del propietario, la cuenta del propietario original no se puede desvincular del teléfono y el dispositivo no se puede restablecer de fábrica. Esta característica de seguridad explica por qué algunos asaltantes han estado exigiendo las contraseñas a sus víctimas.

La característica de seguridad de iCloud probablemente ha reducido el número de iPhones que han sido robados, pero los delincuentes emprendedores han encontrado formas de eliminar iCloud para revender los dispositivos. Para ello, suplantan a los propietarios originales del teléfono o engañan a los empleados de las Apple Stores, que tienen la capacidad de anular los bloqueos de iCloud. Ladrones, codificadores y hackers participan en una industria clandestina diseñada para eliminar la cuenta de iCloud de un usuario de un teléfono para que luego puedan ser revendidos.

Para complicar aún más las cosas está el hecho de que no todos los teléfonos bloqueados por iCloud son dispositivos robados: algunos de ellos son teléfonos que se devuelven a las compañías de telecomunicaciones como parte de los programas de actualización de teléfonos y seguros. El gran número de iPhones bloqueados por iCloud obtenidos legítimamente ayuda a suministrar al sector independiente de reparación de teléfonos las piezas de repuesto que no pueden obtenerse directamente de Apple. Pero, naturalmente, las empresas de reparación saben que un teléfono vale más desbloqueado que bloqueado, por lo que algunas de ellas se han metido en la clandestinidad de la piratería para convertirse en clientes de empresas ilegales de desbloqueo de iCloud.

En la práctica, el «desbloqueo de iCloud», como suele llamarse, es un esquema que implica una compleja cadena de suministro de diferentes estafas y ciberdelincuentes. Entre ellos se encuentra el uso de recibos y facturas falsas para engañar a Apple y hacerles creer que son los legítimos propietarios del teléfono, el uso de bases de datos que buscan información sobre los iPhones y la ingeniería social en las Apple Stores. Incluso hay kits de phishing personalizados a la venta en línea diseñados para robar las contraseñas de iCloud del propietario original de un teléfono.

¿Tienes una pista? Puedes ponerte en contacto con Joseph Cox de forma segura en Signal en el número +44 20 8133 5190, en el chat OTR en [email protected], o en el correo electrónico [email protected]. Puedes ponerte en contacto con Jason Koebler de forma segura en Signal en el 347-513-3688 o a través del correo electrónico: [email protected].

Hay tres formas de eliminar una cuenta de iCloud de un iPhone:

- Se puede introducir la contraseña de iCloud del propietario original para eliminarla, que un hacker podría obtener a través del phishing.

- Un administrador de Apple Store puede anular iCloud. Los estafadores pueden engañar a los administradores de las Apple Store para que desbloqueen un dispositivo que no es de su propiedad.

- La CPU del iPhone puede ser retirada de la placa lógica y reprogramada para crear lo que es esencialmente un dispositivo «nuevo» (esto es muy laborioso y poco frecuente. Generalmente se hace en laboratorios chinos de reacondicionamiento e implica robar un número de identificación de teléfono «limpio» llamado IMEI.)

Cada uno de estos métodos se utiliza para desbloquear dispositivos específicos y revenderlos, aunque algunos métodos son mucho más fáciles y más utilizados que otros.

«No todos los teléfonos bloqueados por iCloud son dispositivos robados», dijo a Motherboard RootJunky, un instructor de Phonlab, una empresa que enseña a los talleres de reparación de teléfonos inteligentes sobre cuestiones relacionadas con el software en la industria. «Pero todos los métodos para eliminar iCloud implican una actividad ilegal»

Cuando las manos de los ladrones están atadas

Los iPhone son un objetivo conveniente para los ladrones porque valen cientos de dólares, son abundantes y son fáciles de llevar y esconder. Pero los ladrones pueden encontrarse con varios obstáculos técnicos una vez que se hacen con el teléfono. Muchos propietarios utilizan la función Buscar mi iPhone del dispositivo, que permite al cliente entrar en un sitio web de Apple y ver fácilmente la ubicación exacta de su teléfono en un mapa, así como bloquear a distancia su dispositivo, lo que hace que sea mucho más difícil de revender y que valga mucho menos que un teléfono desbloqueado y restablecido de fábrica. Aunque los agentes de la ley no siempre pueden actuar con esta información, Buscar mi iPhone ha contribuido a la detención de ladrones de teléfonos. El bloqueo de activación, una función relacionada, significa que el teléfono solo puede borrarse, usarse o reactivarse al introducir el código PIN del dispositivo del propietario o su contraseña de iCloud.

Para ser claros, el «bloqueo de iCloud» y el código de acceso de un dispositivo son dos cosas diferentes. El código de acceso del iPhone desbloqueará la pantalla, mientras que la contraseña de iCloud se puede utilizar para eliminar funciones como Buscar mi iPhone, Bloqueo de activación y para asociar el teléfono con una nueva cuenta de Apple, lo cual es fundamental cuando se revende un teléfono.

Hay muchos anuncios en eBay, Craigslist y sitios de venta al por mayor de teléfonos facturados como «bloqueados por iCloud», o «para piezas» o algo similar. Aunque es casi seguro que algunos de estos teléfonos son robados, muchos de ellos no lo son. Según tres profesionales de los negocios independientes de reparación y reacondicionamiento de iPhone, los iPhones usados -incluidos algunos dispositivos bloqueados por iCloud- se venden al por mayor en «subastas de operadores» privadas en las que empresas como T-Mobile, Verizon, Sprint, AT&T, y los proveedores de seguros de telefonía móvil venden su exceso de inventario (a menudo a través de empresas de procesamiento de terceros.)

«Cada método para eliminar iCloud implica una actividad ilegal.»

Cuando el propietario de un teléfono lo devuelve a su proveedor de telefonía móvil como parte de una actualización del teléfono o de una reclamación al seguro, el empleado que lo recoge está capacitado para pedir a ese cliente que elimine iCloud del dispositivo, según los portavoces de AT&T y T-Mobile. Pero esto no siempre ocurre, lo que significa que las operadoras y las compañías de seguros se quedan con los teléfonos bloqueados por iCloud. Motherboard no pudo determinar si alguna operadora tiene actualmente la capacidad de eliminar de forma independiente el bloqueo de iCloud de los iPhones, o si Apple ayuda alguna vez a las operadoras a eliminar iCloud a escala. AT&T y T-Mobile ignoraron las preguntas específicas sobre si tiene la capacidad de desbloquear los teléfonos, y Sprint y Verizon no respondieron a una solicitud de comentarios. Según dos fuentes de la comunidad de reacondicionamiento de iPhone que han comprado teléfonos bloqueados por iCloud en subastas de telecomunicaciones, los operadores móviles quieren la capacidad de desbloquear los teléfonos, pero es probable que Apple tenga pocos incentivos para fomentar el mercado secundario de iPhones.

«Los operadores venden una tonelada de dispositivos bloqueados», dijo a Motherboard un reacondicionador que compra teléfonos en subastas privadas. Motherboard accedió a mantener a este restaurador en el anonimato porque no quería perder el acceso a las subastas privadas de las operadoras.

Una vez que los dispositivos bloqueados por iCloud vuelven a estar en el mercado -ya sean obtenidos legalmente o robados- hay que despojarlos de piezas o desbloquearlos de alguna manera.

Ahí es donde entran en juego los hackers.

PEDIR A LA NUBE

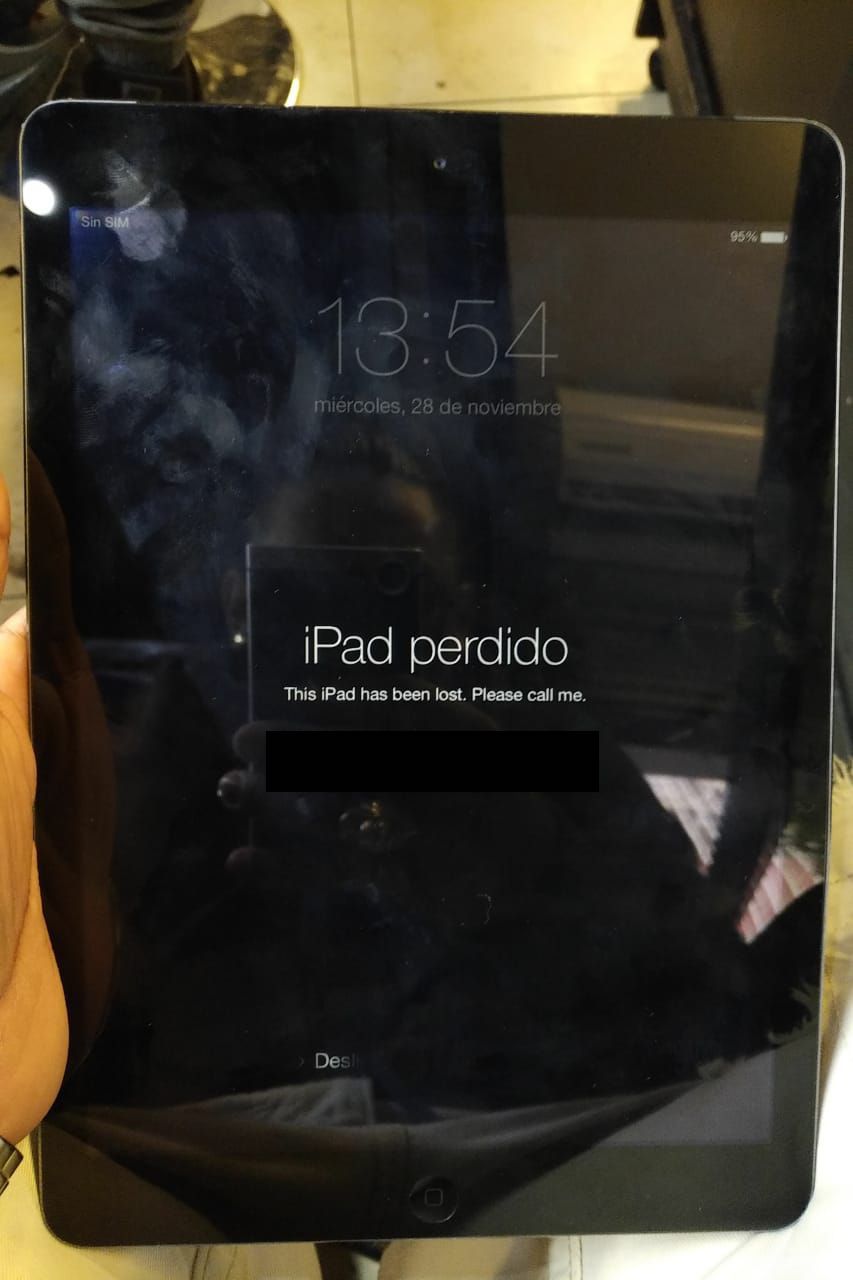

«¿En qué país?», escribió un revendedor de iPad en un grupo de chat privado de hackers de iCloud en la aplicación de chat Telegram al que accedió Motherboard. El mensaje venía acompañado de una imagen de un dispositivo que mostraba un mensaje «Este iPad se ha perdido. Por favor, llámame».

Cada día, los miembros de este grupo de chat de 100 personas comparten consejos sobre cómo engañar a las víctimas para que entreguen las contraseñas de iCloud, suben fotos de sus desbloqueos exitosos y comparten pegatinas con temas de Apple. Aquí es donde terminan muchos iPhones perdidos, robados o bloqueados antes de que los hackers los desbloqueen y los dispositivos se vendan de nuevo. El grupo es un flujo casi constante de los teléfonos de la gente y los mensajes que se dejan en la pantalla de bloqueo de su iPhone.

«Este teléfono es robado. Por favor, entréguelo a la policía», reza el mensaje que aparece en un iPhone mostrado en el grupo.

Los iPhones, iPads y algún que otro Apple Watch proceden de todo el mundo: Estados Unidos, Gran Bretaña, Europa, Sudamérica, Sudeste Asiático y Oriente Medio. Algunos hackers tienen docenas de objetivos a la vez, según las capturas de pantalla de los paneles de control compartidas en el chat del grupo. Los hackers también son globales: uno dijo en el chat que estaban en Filipinas, mientras que un desarrollador de herramientas de hacking indicó que estaban basados en Europa del Este.

Un iPhone compartido en el chat del grupo de hackers. Imagen: Motherboard

Cuando se intenta revender un iPhone robado o perdido, primero el desbloqueador necesita entender más sobre el teléfono que tiene en su poder. ¿Tiene activado Find My iPhone? ¿El propietario ya lo ha denunciado como robado a Apple? Para responder a estas preguntas, los hackers suelen acceder a una herramienta que proporciona información sobre los teléfonos. Motherboard no pudo confirmar la base de datos exacta que utilizan los estafadores, pero probó varios servicios online que devolvían información precisa sobre un dispositivo Motherboard, incluyendo si Find My iPhone estaba activado y si estaba reportado como perdido, robado o «limpio».

Si alguien que está tratando de desbloquear un teléfono no quiere pasar por la molestia de asegurar su propio acceso de búsqueda, también puede utilizar un sitio que proporciona información sobre los dispositivos de Apple por una tarifa. iFreeiCloud.co.uk puede proporcionar informes tales como si un dispositivo ha sido reportado como robado a un operador por 10 centavos cada uno.

Algunos hackers del grupo afirman tener acceso al Global Service Exchange de Apple, o GSX, una base de datos de reparaciones utilizada por la compañía y algunos proveedores de servicios autorizados de Apple y revendedores de terceros.

«GSX es el sitio web de Global Service Exchange utilizado por los Proveedores de Servicios Autorizados de Apple y los distribuidores para acceder a los recursos técnicos, que van desde las guías de servicio de Apple y las herramientas de solución de problemas hasta la formación de los técnicos de servicio», dice un documento interno de Apple que describe el servicio obtenido por Motherboard. Varios empleados diferentes en las Apple Stores, como los que trabajan en el Genius Bar, tienen automáticamente acceso a GSX, se lee en otro documento interno de Apple.

Motherboard encontró varios anuncios que ofrecían acceso a cuentas de GSX o información relacionada en línea. Uno de ellos estaba en un foro centrado en el bitcoin, otros eran anuncios en línea en los que se pedía a los clientes potenciales que les enviaran un correo electrónico; Motherboard intercambió correos electrónicos con una persona que afirmaba vender cuentas GSX por 199 dólares cada una. Varios usuarios de Twitter también afirmaron vender el acceso. (Sin embargo, algunas personas que anuncian cuentas GSX en Twitter parecen ser estafadores). Motherboard también encontró mensajes en el foro de titulares legítimos de cuentas GSX que decían haber recibido correos electrónicos de suplantación de identidad diseñados para robar sus datos de acceso a GSX.

En una novedosa fusión entre el crimen físico y el cibernético, estos revendedores de iPhone en el mercado negro se basan en kits especiales de suplantación de identidad de iCloud; conjuntos de herramientas que se elaboran para engañar a una víctima para que entregue su contraseña de ID de Apple después de que los ladrones hayan robado el teléfono. Y estos kits están diseñados deliberadamente para ser fáciles de usar, reduciendo drásticamente la barrera de entrada para los ladrones y desbloqueadores de iPhone.

Un iPad compartido en el chat del grupo de hackers. Imagen: Motherboard

Davide Ferro, un investigador de seguridad independiente que ha seguido a la comunidad de phishing de iCloud, dijo a Motherboard en un chat online «AppleKit y ProKit en particular son una suite completa para el principiante, con soporte, vídeo, servicio de tickets.» Ferro compartió con Motherboard docenas de ejemplos de kits de phishing de iCloud durante varios meses, incluyendo capturas de pantalla que muestran listas de cientos de objetivos de phishing. Como señaló la empresa de ciberseguridad Trend Micro en un informe sobre el comercio clandestino de iPhone, AppleKit también es compatible con iPads, Macs y Apple Watches.

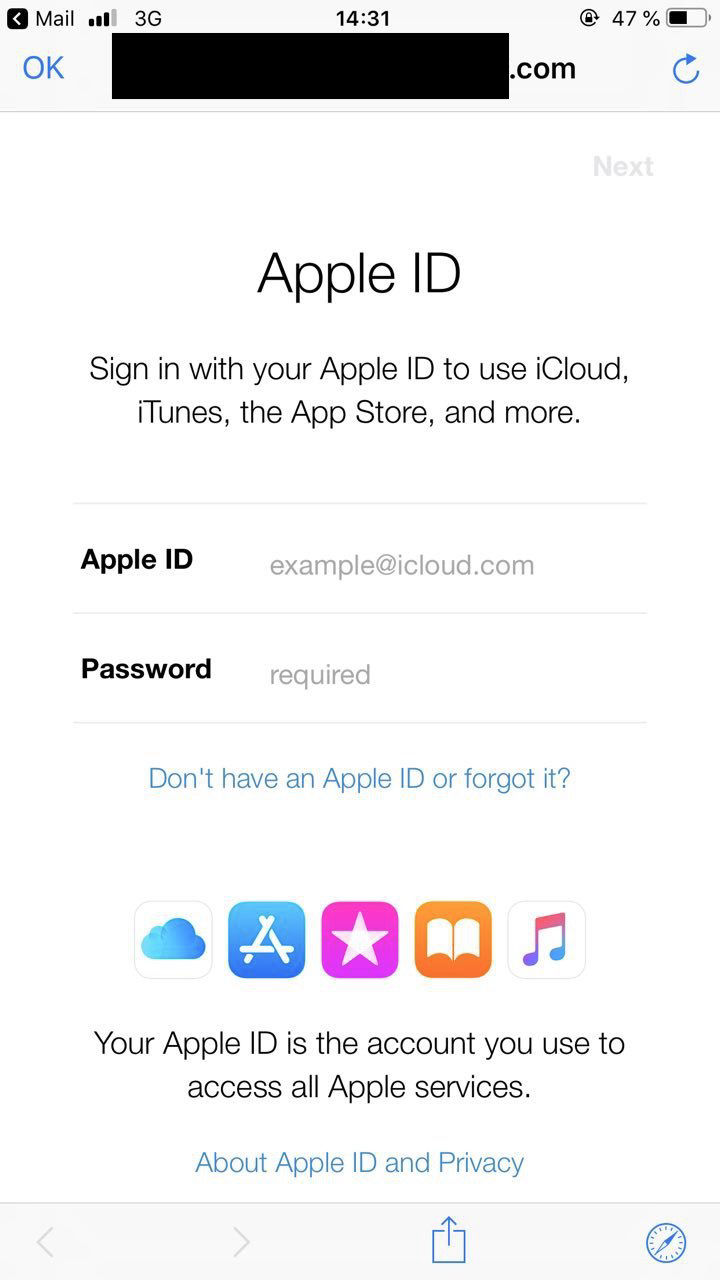

Mientras que los kits de phishing más genéricos pueden ser utilizados por un hacker para una serie de propósitos diferentes, tal vez para robar detalles bancarios, credenciales de correo electrónico o cuentas en línea en general, estos kits están diseñados específicamente para phishing de cuentas de iCloud. Los kits de phishing de iCloud vienen con plantillas diseñadas para engañar a la víctima de que se ha encontrado su iPhone. Estos kits permiten a un hacker enviar mensajes SMS que parecen proceder de Apple y que podrían engañar a la víctima para que entregue sus credenciales de iCloud, y los kits pueden incluso generar mapas falsos del lugar en el que aparentemente se ha descubierto el teléfono de la víctima para atraerla aún más. Los kits hacen un seguimiento de la lista de objetivos de un hacker, proporcionan notificaciones sobre suplantación de identidad con éxito, y algunos no requieren casi ninguna configuración técnica, según los vídeos tutoriales sobre cómo utilizarlos.

«Formulas un recibo falso, lo llevas a la Apple Store y dices ‘Oye, he olvidado la información de mi ID de Apple, pero aquí tienes un recibo.'»

Una vez que los hackers obtienen las credenciales de inicio de sesión de iCloud, simplemente las introducen en el iPhone, lo que lo convierte en un dispositivo totalmente funcional que puede revenderse y al que se le puede añadir una nueva cuenta.

BlackViirus, el desarrollador detrás de ProKit, dijo a Motherboard en un chat online que su producto cuesta 75 dólares, y que utiliza una red de revendedores para distribuir el kit de phishing más allá. BlackViirus afirma tener más de 1.500 clientes. El phishing es una operación a escala, con algunos desbloqueadores de iCloud que afirman procesar pedidos a gran escala. They often accept payment using PayPal or Skrill, another money transfer service.

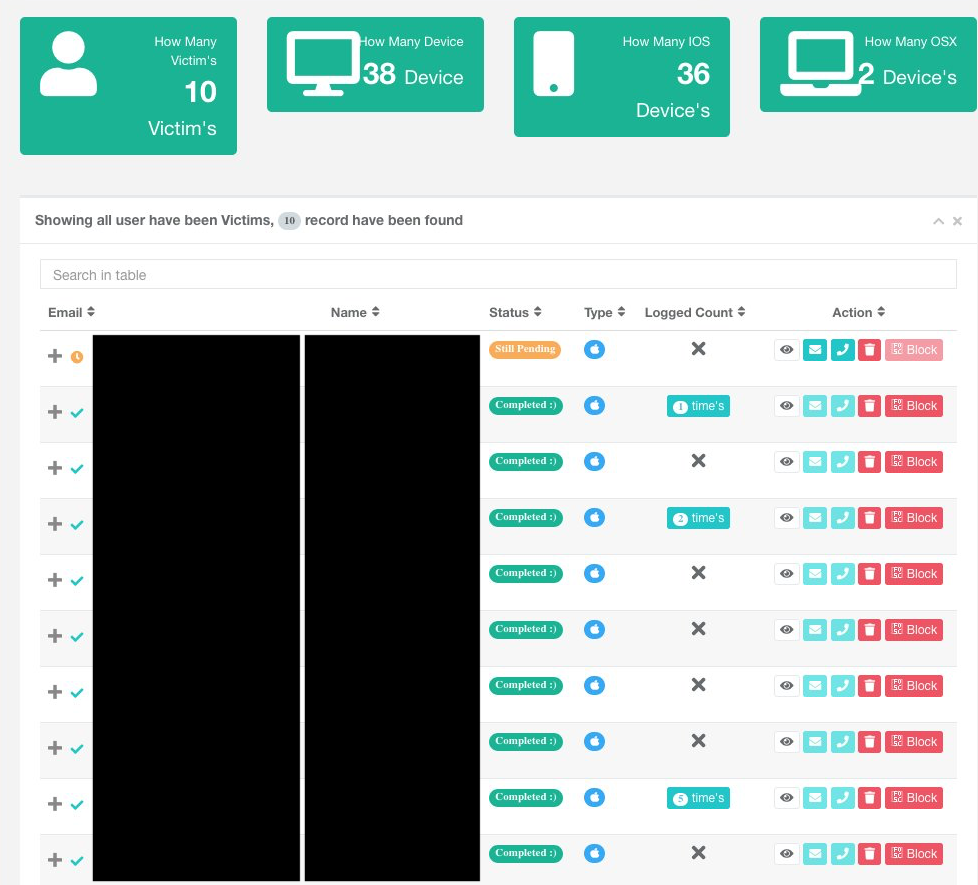

Some of the hackers running these phishing kits are not necessarily the brightest hackers in the world. Mustapha Othman, el creador de AppleKit, previamente codificó una contraseña en su kit de phishing, lo que significa que cualquiera podría simplemente arrancarla de su código e iniciar sesión como administrador, viendo lo que cada uno de sus clientes estaba haciendo (Othman no respondió a una solicitud de comentarios.) Ferro, el investigador de seguridad independiente, utilizó esto para entrar en los paneles de AppleKit y proporcionó capturas de pantalla de las listas de víctimas a Motherboard.

Una captura de pantalla de un panel de phishing de iCloud proporcionada por Davide Ferro. Motherboard ha redactado los nombres y direcciones de correo electrónico de las víctimas. Imagen: Motherboard

Consiguiendo el papel

No todo el mundo cae en los ataques de phishing, por lo que algunos servicios de desbloqueo de iCloud online han encontrado otras formas de eliminar una cuenta: La ingeniería social en la Apple Store o a través del contacto con el servicio de atención al cliente de Apple.

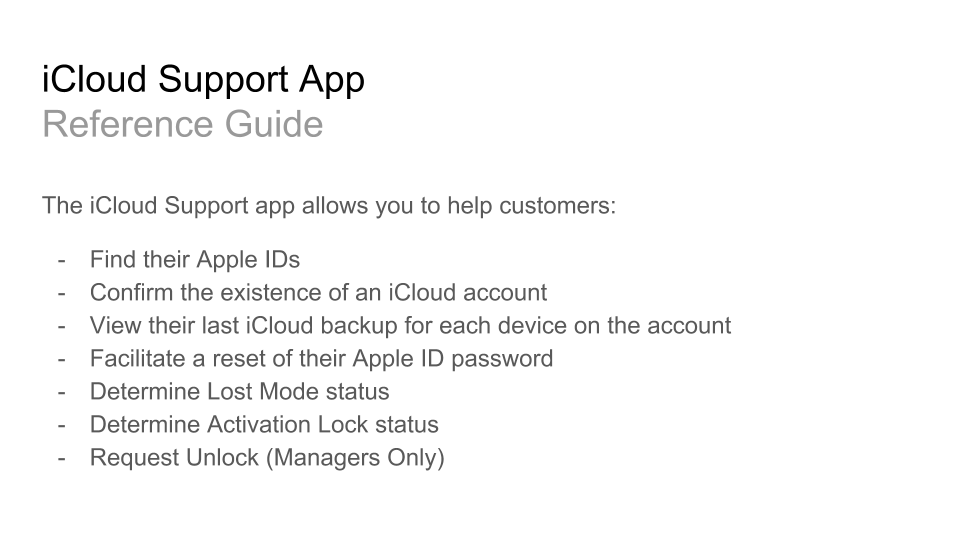

Un documento interno de Apple obtenido por Motherboard muestra que la compañía tiene una «App de soporte de iCloud» en las Apple Stores que permite a los empleados consultar el estado de iCloud de cualquier teléfono, y también permite a los administradores «solicitar el desbloqueo» de un dispositivo. Según personas del sector del desbloqueo de iCloud, así como de la industria de la seguridad que han estudiado el desbloqueo de iCloud, Apple permite a los gerentes eliminar iCloud de los teléfonos si un cliente trae su recibo original que demuestre que es el propietario del iPhone.

Naturalmente, esto significa que algunos estafadores han comenzado a crear recibos falsos con el fin de utilizar la ingeniería social para conseguir que la propia Apple desbloquee un teléfono. Para ello, los estafadores necesitan plantillas editables de facturas o recibos de Apple o de empresas de telecomunicaciones, que luego alteran para engañar a Apple, utilizando información que se ha obtenido de un sistema de búsqueda.

«Formulas un recibo falso, lo llevas a la Apple Store, y dices ‘Oye, he olvidado la información de mi ID de Apple, pero aquí tienes un recibo'», dijo a Motherboard Mick Ventocilla, propietario de Lakeshore Tech Repair, un taller de reparación de smartphones en Michigan. Ventocilla dice que no intenta desbloquear iCloud, pero conoce a muchos en la industria de la reparación que lo hacen. «Lo eliminan. Esa es una de las formas más comunes»

Un documento interno de Apple en el que se habla de la App de soporte de iCloud. Motherboard ha reconstruido el documento en lugar de publicar el original para preservar el anonimato de la fuente. El lenguaje se mantiene intacto. Imagen: Motherboard

Motherboard accedió a otro chat de Telegram que se centraba únicamente en proporcionar acceso a copias de los recibos de los transportistas. Aquí, los estafadores cobraban alrededor de 150 dólares por una sola factura, o un descuento si compraban dos.

«Si quieres las dos de T-Mobile y Verizon serán 125 dólares cada una», escribió el administrador de la sala de chat de facturas en enero.

Otro listado online que encontró Motherboard anuncia una plantilla de factura de Apple por alrededor de 300 dólares.

Los estafadores utilizarán Photoshop o un software similar para alterar la factura y hacerla parecer legítima para el dispositivo que están tratando de desbloquear. También se mantienen al tanto de cualquier cambio en los documentos -algunos estafadores pedían recientemente versiones de 2019 de las facturas.

Armados con una factura de Apple de aspecto legítimo presentada con información precisa sobre el teléfono, como su número IMEI -un código identificador único por dispositivo- y su fecha estimada de compra, los estafadores pueden pedir al servicio de atención al cliente de Apple que elimine iCloud del dispositivo. Los estafadores no siempre tienen que ir a una tienda de Apple para hacer esto: las imágenes compartidas en la sala de chat de la factura muestran eliminaciones exitosas de iCloud con sólo conversar con el soporte de Apple por correo electrónico. Sin embargo, es probable que esto solo funcione con teléfonos que no hayan sido marcados como robados.

«Si quieres tanto T-Mobile como Verizon serán 125$ cada uno.»

«Admito que probé el método de la plantilla de recibos y lo ofrecí a veces. Aprendí que este método tiene una alta tasa de éxito, pero si alguna vez te toca un técnico de Apple que quiere ser un súper puto técnico y se pone una placa y entra en la parte de atrás de una tienda de Apple, tienes garantizado el 100% de joder», publicó el propietario de una empresa de desbloqueo de iPhone en un grupo privado de Facebook para expertos en reparaciones el año pasado. «El teléfono será marcado en el sistema de Apple como un dispositivo fraudulento y todos estos empleados de Apple hablan entre sí … encontrar un gerente muy sediento en una tienda de Apple que aceptará un soborno para llevar a cabo este servicio para usted. Tenga en cuenta que dependiendo de la tienda cada gerente sólo se permite un máximo de 5/10 desbloqueos de iCloud al día. Entonces su sistema se bloquea por el día»

Apple reconoció una solicitud de comentarios varios días antes de la publicación, pero no proporcionó una declaración.

Un correo electrónico de phishing de iCloud.

Outside of their Telegram group chats, the scammers and hackers are loud and brazen, advertising their tools and services on Facebook, Twitter, and Instagram, many openly selling the kits explicitly to break into ‘lost’ iPhones and others tweeting when they’ve apparently unlocked a device.

«ONLINE ACCEPTING Fresh or Rejected iPhone in LOST MODE or CLEAN unlock,» one iCloud unlocker tweeted recently.

These social media posts are where the underground unlocking market and the legitimate iPhone repair industry meet in an uncomfortable and controversial alliance.

RIGHT TO HACK

Many independent repair companies regularly buy iCloud-locked devices even if they have no intention of trying to unlock them. Incluso cuando están bloqueados, los teléfonos pueden ser desmontados para obtener piezas, y como Apple no vende realmente piezas a las empresas de reparación, la industria de la reparación tiene que ser creativa en cuanto a la procedencia de las piezas. Muchas empresas compran estos teléfonos en subastas de la industria de las telecomunicaciones, pero también hay mucho cruce en una zona gris en la que las empresas de reparación no pueden estar seguras de si están comprando un teléfono robado o uno obtenido legítimamente.

«Hay una tonelada de ellos a la venta por ahí», dijo Aakshay Kripalani, director general del taller de reparación Injured Gadgets, con sede en Georgia, en una llamada telefónica a Motherboard. «Incluso bloqueado, el hardware de los teléfonos vale algo de dinero. Con un iPhone 7 Plus, las cámaras traseras valen entre 50 y 80 dólares, el puerto de carga vale 30 dólares. Puedes separar los teléfonos, aunque es un poco un dolor de cabeza, obviamente.»

Debido a que el teléfono vale menos como una serie de piezas que como un dispositivo completamente funcional, y debido a que muchos dispositivos bloqueados por iCloud no están realmente rotos, un taller de reparación de iPhone o un restaurador naturalmente se va a preguntar si simplemente hay una manera de eliminar iCloud, para poder revender el teléfono.

«Sois la razón por la que se mira al sector como un hijastro feo.»

«Puedo comprar un iPhone X bloqueado por iCloud por 220 dólares, separarlo y ganar 550 dólares en el transcurso de unos meses», dijo Ventocilla. «Pero hay mucha gente que paga esos 220 dólares y luego piensa, bueno, si puedo quitar iCloud tengo al instante un dispositivo de 700 dólares en la mano. Y estoy ganando ese dinero mucho más rápido».

Ventocilla dice que ha comprado más de 500 dispositivos bloqueados por iCloud pero que no ha intentado desbloquear ninguno de ellos. Tampoco compra dispositivos bloqueados por iCloud a sus clientes, prefiriendo obtenerlos de empresas en las que confía.

«La forma en que lo justifico en mi cabeza es, alguien va a usar este teléfono de cualquier manera y es mejor para el medio ambiente si lo uso para piezas que dejar que se desperdicie», dijo. «No me siento a desbloquear iClouds porque no quiero hacer llamadas morales individuales sobre si cada teléfono es legítimo. Pero hay una gran demanda».

La implementación del bloqueo de iCloud por parte de Apple es una frustración constante para quienes están en el sector de las reparaciones, que entienden que es una característica de seguridad importante, pero creen que Apple podría haber encontrado una forma de evitar que los dispositivos revendidos legítimamente se bloqueen. «Me gustaría que simplemente utilizaran el bloqueo de iCloud para los dispositivos que se denuncian como perdidos o robados», dijo a Motherboard Justin Carroll, propietario de FruitFixed, un taller independiente de reparación de smartphones en Virginia. «Lo hemos visto cientos de veces: la gente trae teléfonos perfectamente funcionales y capaces que no tienen nada malo y no podemos hacer nada por ellos. Incluso nos ha pasado que le damos un teléfono en préstamo a un cliente, no quitan iCloud, se van de la tienda y tenemos un pisapapeles muy caro. Eso es increíblemente frustrante»

Si hay una forma fiable de hacer el desbloqueo de iCloud es un tema de conversación constante en los foros del sector de la reparación y en los grupos de Facebook. Se ha convertido en algo tan común que, el mes pasado, un administrador de uno de los mayores grupos de Facebook centrados en la reparación preguntó «¿deberíamos prohibir el desbloqueo de iCloud en este grupo?» La abrumadora mayoría de los votantes sugirió que el tema debería prohibirse por completo. La mayoría de los propietarios de talleres independientes con los que habló Motherboard dijeron que el desbloqueo de iCloud es un lado oscuro del mundo de las reparaciones que les preocupa que les impida ser tomados en serio como una industria legítima, especialmente cuando el sector presiona para que se legisle sobre el derecho a la reparación, lo que les facilitaría la compra de piezas de reparación y herramientas de diagnóstico.

«Cuando estoy tratando de sentarme en la sala con un cliente empresarial, una compañía de seguros, un OEM, ¿cómo se supone que voy a explicar lógicamente a estos tipos que merecemos el derecho a poder trabajar con ellos?» Michael Oberdick, propietario de la cadena de talleres de reparación iOutlet, con sede en Ohio, y destacado defensor del derecho a la reparación, dijo en un vídeo público de YouTube publicado el mes pasado.

«¿Cómo se supone que voy a sentarme en una habitación con un senador de un estado y luchar por el derecho a la reparación y decir ‘sí, nos merecemos el derecho a las piezas, a las herramientas de diagnóstico, a todas las cosas que necesitamos de estos fabricantes’ cuando tenemos gente reescribiendo el maldito iCloud como modelo de negocio? Lo siento, pero vosotros sois la razón por la que no podemos aprobar una mierda», añadió. «Ustedes son la razón por la que la industria es vista como un hijastro feo»

Suscríbete a nuestro nuevo podcast de ciberseguridad, CYBER.